✔Компания, защищающая от DDoS-атак, пострадала от атаки мощностью 1,5 млрд пакетов в секунду - «Новости»

Неназванная европейская компания, специализирующаяся на защите от DDoS-атак, сама стала жертвой такой атаки, мощность которой достигла 1,5 млрд пакетов в секунду (PPS). Специалисты FastNetMon, которые занимались отражением DDoS, сообщили, что атака исходила от тысяч IoT-устройств и роутеров MikroTik.

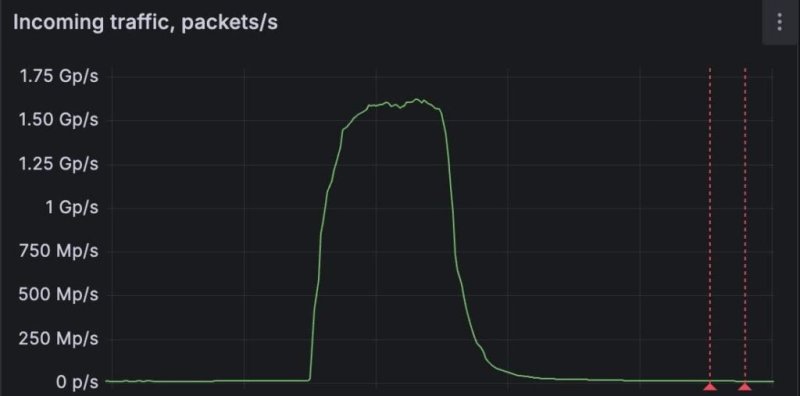

«Атака достигла мощности 1,5 млрд пакетов в секунду — это один из крупнейших флудов по количеству пакетов, о которых сообщалось публично, — рассказывают в FastNetMon. — Вредоносный трафик преимущественно представлял собой UDP-флуд, запущенный со скомпрометированного пользовательского оборудования (включая IoT-устройства и роутеры), распределенного по 11 000 уникальных сетей по всему миру».

В FastNetMon не раскрывают названия пострадавшей компании, но сообщают, что она специализируется на DDoS-фильтрации. Такие сервисы применяются для отсеивания вредоносного трафика во время DDoS-атак, используя инспекцию пакетов, ограничения скорости, CAPTCHA и обнаружение аномалий.

Отмечается, что для противодействия атаке были приняты меры с использованием DDoS-фильтрующих мощностей самого клиента. Среди мер были развертывание списков контроля доступа (ACL) на пограничных роутерах, известных своими возможностями амплификации.

Основатель FastNetMon Павел Одинцов пишет, что тенденция подобных масштабных атак становится крайне опасной. По его словам, чтобы скомпрометированное потребительское оборудование перестало массово использоваться хакерами, требуется вмешательство на уровне интернет-провайдеров.

«Этот случай примечателен огромным количеством распределенных источников и злоупотреблением обычными сетевыми устройствами. Без проактивной фильтрации на уровне провайдеров скомпрометированное потребительское оборудование может быть превращено в оружие в массовом масштабе. Индустрия должна действовать, чтобы внедрить логику обнаружения на уровне интернет-провайдеров, чтобы останавливать исходящие атаки прежде, чем они наберут масштаб», — говорит Одинцов.

Стоит отметить, что представители FastNetMon сообщили изданию The Register, что недавно компания зафиксировала еще один инцидент почти такого же масштаба (1,49 млрд пакетов в секунду), направленный против другого поставщика услуг по DDoS-фильтрации в Восточной Европе.

Специалисты полагают, что за этой атакой стоял тот же ботнет. Причем во втором случае атакованная организация получила электронное письмо с вымогательскими требованиями.