✔На материнских платах MSI больше года не работает функция Secure Boot - «Новости»

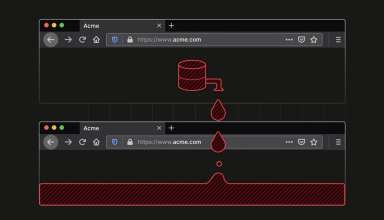

Новозеландский студент случайно обнаружил, что на 290 моделях материнских плат MSI по умолчанию не работает функция Secure Boot, отвечающая за безопасную загрузку UEFI. Это означает, что на уязвимых машинах можно запустить любой образ ОС независимо от того, подписан ли он и подлинная ли подпись.

О своем открытии Давид Потоцкий (Dawid Potocki) рассказал в личном блоге. По его словам, он обнаружил проблему случайно, во время настройки нового компьютера. «Я обнаружил, что прошивка принимает любой образ ОС, который я ей предоставляю, неважно, доверенный он или нет», — пишет исследователь.

Выяснилось, что еще в январе 2022 года MSI, с релизом новой прошивки, изменила настройки в разделе Secure Boot в своем UEFI/BIOS, изменив значения по умолчанию. Так, теперь все значения в подразделе Image Execution Policy оказались установлены на Always Execute («Всегда выполнять»). Это означает, что даже если вредоносное ПО изменило загрузчик ОС, MSI UEFI/BIOS все равно загрузит вредоносный образ, даже если с его криптографической подписью явно не все в порядке.

Потоцкий пишет, что настройки, конечно, нужно изменить на более разумные, установив значение Deny Execute («Запретить выполнение») как минимум для Removable Media и Fixed Media. Что касается смены настроек Option ROM, исследователь советует сначала почитать дополнительную информацию.

Однако обнаружив проблему на своей машине, Потоцкий пошел дальше и решил выяснить, только ли его материнская плата подверглась таким «улучшениям» со стороны разработчиков MSI, и оказалось, что проблема куда масштабнее. Выяснилось, что производитель изменил настройки на небезопасные для более чем 290 моделей материнских плат (как для процессоров Intel, так и для AMD), полный список которых можно найти здесь.

«Какие бы функции безопасности вы ни включали, не верьте, что они работают, ПРОВЕРЬТЕ ИХ! Каким-то образом я оказался первым, кто задокументировал эту проблему, хотя впервые она возникла где-то в третьем квартале 2021 года», — заключает исследователь.

Всем пользователям материнских плат MSI Потоцкий рекомендует проверить настройки, и в случае необходимости установить значения в разделе Image Execution Policy на безопасные.